В Telegram обнаружена критическая уязвимость

14 февраля, 2018Хакеры, используя особенности кодировки Unicode, смогли поменять порядок следования символов в именах файлов. Вместо традиционного для многих языков мира «слева направо», имена читались «справа налево». Злоумышленники воспользовались форматированием *U+202E* из Unicode, позволяющим показать символы в обратном стандартном порядке, то есть справа налево.

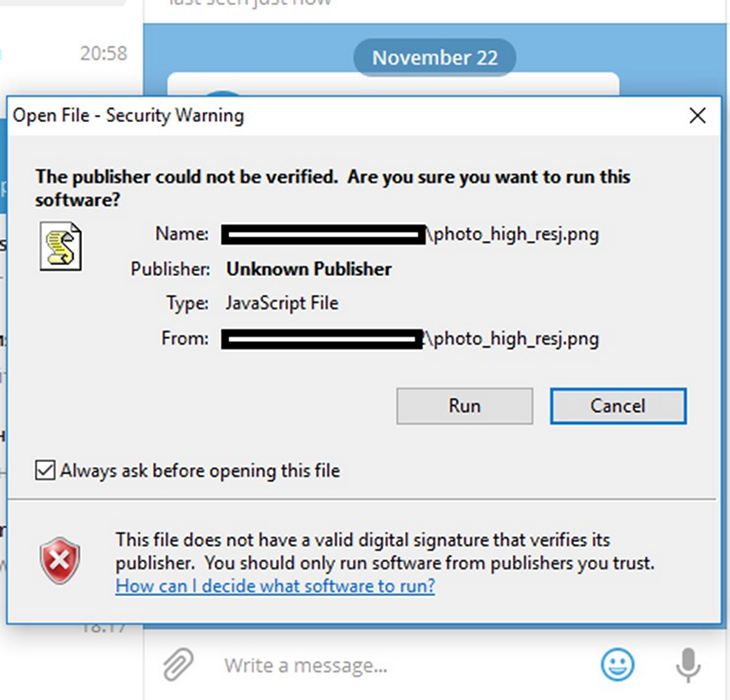

В результате, Telegram для Windows конвертировал очевидно подозрительные имена файлов вроде «photo_high_regnp.js» (исполняемый скрипт на языке JavaScript) в безобидный «photo_high_resj.png», т.е. безопасный файл изображение в формате .png, а не потенциально вредоносный исполняемый код.

Хакерские атаки с использованием особенностей форматировании в Unicode, меняющих порядок символов на противоположный, были зафиксированы еще в 2009 году. Четыре года назад был зафиксирован всплеск эксплуатации этой уязвимости на платформах Windows и macOS.

Сообщается, что хакеры, воспользовавшиеся уязвимостью в Telegram, связаны с криминальными групиировками в России. На компьютеры жертв устанавливалось два типа вредоносного программного обеспечения. Ничего не подозревающие пользователи мессенджера неожиданно для себя начинали майнить криптовалюту для хакеров. Во втором случае уязвимость позволяла установить на компьютер приложение-бэкдор, предоставлявший хакерам удаленный доступ к взломанной машине.

Пока точно неизвестно, когда Telegram ликвидировал уязвимость. Для активации майнера или шпионского ПО, пользователь мессенджера должен был подтвердить запуск скрипта как на скриншоте ниже.

Пользователи приложения Telegram на iPhone, Android или macOS могут не беспокоится, поскольку уязвимость экспертами обнаружена только в версии мессенджера для Windows.

.Постоянный адрес публикации: http://www.procontent.ru/news/31118.html

© Дмитрий Серпухов «Мобильный Контент»

Все фото →

Главные новости:

![Обзор бесплатной бегалки Alabama Bones: крошечный шедевр [Android и iPhone]](../media/articles/photo/3/31550/53159-75x75.jpg)

![Обзор Warriors of Waterdeep: «мягкая» РПГ на телефон по классическим D&D правилам [Android и iOS]](../media/articles/photo/3/31534/53130-75x75.jpg)

![«Номы!» - обзор кавайной игры на телефон с безжалостным F2P [Android и iPhone]](../media/articles/photo/3/31568/53195-110x110.jpg)